So verwalten Sie den Identitätslebenszyklus und das Offboarding für Anwendungen, die SCIM, SAML oder SSO nicht unterstützen

.png)

Verwaltung des Identitätslebenszyklus und Offboarding für Anwendungen ohne SCIM, SAML oder SSO

Dieses Handbuch richtet sich an IT-Teams, Sicherheitsexperten und Identity Governance-Teams, die für die Verwaltung von Benutzerkonten und Zugriffen in komplexen Anwendungsumgebungen verantwortlich sind. Der Schwerpunkt liegt auf der Verwaltung des Identitätslebenszyklus und dem Offboarding von Anwendungen, die SCIM, SAML oder SSO nicht unterstützen — Technologien, von denen oft angenommen wird, dass sie universell sind, aber in Wirklichkeit erhebliche Lücken aufweisen.

Es ist ein weit verbreitetes Problem: Bei den meisten Anbietern gibt es keine Unterstützung für SAML- oder SCIM-Unterstützung (oder sie ist hinter teuren Stufen gesperrt), die für die zentrale Verwaltung des Zugriffs erforderlich ist. Am Ende müssen Sie die Bereitstellung also manuell aufheben. Das macht auch Spaß für Tools, die über OIDC verfügen, aber dennoch Benutzername/Passwort-Anmeldungen zulassen oder wie Slack unbegrenzte Sitzungszeiten haben. Und besonders ärgerlich, wenn Ihre IT nicht vollständig zentralisiert ist und Sie darauf vertrauen müssen, dass die Toolbesitzer ihre Arbeit tatsächlich erledigen. Im Zeitalter der Schatten-IT ist dies eine praktisch unmögliche Aufgabe. Selten werden bei einer Zugriffsprüfung oder einem Audit nicht unzählige verlassene oder ungenutzte Arbeitsplätze und Lizenzen gefunden.

Die Herausforderung zeigt sich besonders beim Offboarding. Die Sicherstellung eines ordnungsgemäßen Offboarding und Lebenszyklusmanagements für alle Anwendungen ist entscheidend für die Aufrechterhaltung von Sicherheit, Compliance und Kostenkontrolle. Viele Unternehmen glauben, dass ihre Benutzerkontenverwaltung unter Kontrolle ist, weil sie in Single Sign-On (SSO) investiert haben. Single Sign-On (SSO) ist ein Authentifizierungsschema, das es einem Benutzer ermöglicht, sich mit einer einzigen ID bei einem von mehreren verwandten, aber unabhängigen Softwaresystemen anzumelden. Dies erfolgt durch die Einrichtung von Identitätsanbietern und die Verbindung der wichtigsten Cloud-Apps. Ein erheblicher Teil der Konten existiert jedoch außerhalb dieser zentralisierten Zugriffsverwaltungssysteme.

IGA-Tools spielen eine entscheidende Rolle bei der Verwaltung dieser nicht verwalteten Konten. Ein IGA-Tool (Identity Governance and Administration) automatisiert und verwaltet Benutzeridentitäten und Zugriffsrechte in den IT-Systemen eines Unternehmens. Diese Tools sind unverzichtbar für Unternehmen, die die Lücken schließen wollen, die durch Anwendungen ohne SCIM-, SAML- oder SSO-Unterstützung entstehen.

Was ist ein IGA-Tool und warum ist es wichtig?

Ein Identity Governance and Administration (IGA) -Tool automatisiert und verwaltet Benutzeridentitäten und Zugriffsrechte in den IT-Systemen eines Unternehmens. Zu den wichtigsten Funktionen der IGA-Tools gehören automatische Bereitstellung, Zugriffsanfragen, Zertifizierung und Risikoanalysen. Die Implementierung eines IGA-Tools bietet einen zentralen Rahmen für die Verwaltung von Benutzeridentitäten und Zugriffsrechten. Dies ist besonders wichtig für Anwendungen, die SCIM, SAML oder SSO nicht unterstützen, da IGA-Tools das Lebenszyklusmanagement und Offboarding-Prozesse automatisieren können, die andernfalls manuell und fehleranfällig wären.

Wichtige Erkenntnisse

- Genau wie bei der SSO-Steuer haben SAML-APIs versteckte Kosten — viele Anwendungen unterstützen moderne Identitätsstandards einfach nicht, sodass Konten nicht verwaltet werden und für Ihr Sicherheitsteam unsichtbar sind.

- Branchenschätzungen zufolge existieren 20-30% der Benutzerkonten in mittelständischen Unternehmen außerhalb der SSO- oder SAML-Abdeckung, darunter Tools mit nur einfacher Authentifizierung, ältere Systeme vor Ort, benutzerdefinierte interne Apps mit lokaler Authentifizierung und Abteilungskäufe, bei denen die IT vollständig umgangen wurde.

- Offboarding birgt das größte Risiko: Die herkömmliche Deprovisionierung erreicht diese nicht verwalteten Systeme nicht, sodass Unternehmen gezwungen sind, sich auf manuelle Tickets für App-Besitzer zu verlassen. Diese Anfragen schlagen in 40-60 Prozent der Fälle aufgrund von Verzögerungen oder Vernachlässigung fehl, sodass die Zugriffsrechte auf unbestimmte Zeit offen bleiben.

- IGA-Tools helfen Unternehmen dabei, die Benutzerbereitstellung sowohl für verwaltete als auch für nicht verwaltete Anwendungen zu erkennen, zu inventarisieren und zu automatisieren, und bieten so die Transparenz und Kontrolle, die für Compliance und Sicherheit erforderlich sind.

- Fortschrittliche Lösungen verwenden mehrere Datenquellen (APIs, Browsererweiterungen, Maschinenagenten und KI-Agenten), um sicherzustellen, dass kein Konto zurückbleibt, auch in Anwendungen ohne SCIM-Protokollunterstützung.

Das Problem: Nicht verwaltete Konten

Arten von nicht verwalteten Konten

Nicht verwaltete Konten sind Benutzeridentitäten, die außerhalb Ihrer zentralisierten Identitätsmanagementsysteme existieren. Sie werden nicht von Ihrem Identitätsanbieter verarbeitet, werden nicht von Ihrem SSO-System abgedeckt und reagieren nicht auf Ihre Standard-Workflows zur Deprovisionierung.

Diese Konten erscheinen in der Regel in:

- Grundlegende Authentifizierungstools: Ältere Anwendungen, die nur Kombinationen aus Benutzername und Passwort unterstützen, sodass Benutzer mehrere Passwörter verwalten müssen.

- Ältere On-Premise-Systeme: Unternehmenssoftware, die vor der Existenz moderner Identitätsstandards eingesetzt wurde und häufig ohne API-Integration auskam.

- Benutzerdefinierte interne Apps: Eigene Tools, die von Entwicklungsteams mit lokaler Authentifizierung entwickelt wurden und häufig Benutzeranmeldeinformationen direkt in Anwendungsdatenbanken speichern.

- Schatten-IT: SaaS-Tools, die direkt von Abteilungen ohne IT-Aufsicht gekauft wurden und die Sicherheitsrichtlinien des Unternehmens vollständig umgehen.

Herausforderungen bei der Sichtbarkeit

Die grundlegende Herausforderung ist die Sichtbarkeit. Ohne Integrationspunkte erscheinen diese Konten nicht in Ihrem universellen Verzeichnis oder Ihren Identitätsmanagement-Dashboards. IT-Teams wissen oft nicht einmal, dass diese Anwendungen existieren, geschweige denn, welche Mitarbeiterkonten Zugriff auf sie haben.

Manuelles Nachverfolgen von Risiken

Manuelles Tracking ist sowohl zeitaufwändig als auch fehleranfällig. Sicherheitsteams können nicht prüfen, was sie nicht sehen können, und wenn Ihr Unternehmen wächst, verschärft sich das Problem. Ein bestimmter Benutzer hat möglicherweise Konten in Dutzenden von Systemen, die über kein zentrales Tool nachverfolgt werden können.

Auswirkungen auf die reale Welt

Die Folgen nicht verwalteter Konten lassen sich in vier Kategorien einteilen:

Die Offboarding Challenge

Die Lücke bei der Deprovisionierung

Wenn ein Mitarbeiter das Unternehmen verlässt, löst Ihr Personalsystem die Kündigung des Kontos aus. Dies wird an Ihren Identitätsdienstleister weitergeleitet, der den Zugriff auf verbundene Anwendungen sperrt. Für Apps, die die SCIM-Bereitstellung (SCIM ist ein offener Standard zur Verwaltung von Benutzeridentitätsinformationen) oder die Security Assertion Markup Language (SAML) unterstützen, funktioniert das problemlos.

Aber was ist mit allem anderen?

Die meisten IAM-Tools können Benutzer nur aus Anwendungen entfernen, mit denen sie verbunden sind. Der Dienstanbieter muss moderne Standards unterstützen, sonst reichen Ihre automatisierten Workflows einfach nicht aus. Dadurch entsteht ein zweistufiges System: Verbundene Anwendungen erhalten angemessene Benutzerlebenszyklen, während alles andere auf manuellen Prozessen beruht.

Offboarding auf Ticketbasis

Unternehmen wickeln das Offboarding nicht verwalteter Apps in der Regel über Tickets ab. Jemand aus der IT-Abteilung sendet eine Anfrage an den Besitzer der App und bittet ihn, dem ausscheidenden Mitarbeiter den Benutzerzugriff zu entziehen. Der Besitzer ist möglicherweise beschäftigt, im Urlaub oder weiß nicht einmal mehr, dass er für diese Anwendung verantwortlich ist.

Folgen des manuellen Offboardens

Untersuchungen haben ergeben, dass diese manuellen Ticketprozesse in 40-60% der Fälle fehlschlagen. Das Ergebnis? Dauerhafter Zugriff, der zu anhaltenden Sicherheitslücken führt. Ehemalige Mitarbeiter können auf unbestimmte Zeit auf vertrauliche Daten, Kundeninformationen oder interne Systeme zugreifen.

Neben der Sicherheit gibt es noch die finanzielle Verschwendung. Jeden Monat bleiben diese Konten aktiv, Sie zahlen für Lizenzen, die niemand nutzt. Multiplizieren Sie dies mit Hunderten von Mitarbeitern, die im Laufe der Jahre das Unternehmen verlassen haben, und die Zahlen werden beträchtlich.

Das Verständnis dieser Offboarding-Herausforderungen verdeutlicht die Notwendigkeit automatisierter, zentralisierter Lösungen — was uns zur Rolle der IGA-Tools führt.

Wie wäre es, dafür das SCIM-Protokoll zu verwenden?

SCIM ist ein offener Standard zur Verwaltung von Benutzeridentitätsinformationen. SCIM bietet ein definiertes Schema für die Darstellung von Benutzern und Gruppen sowie eine RESTful-API zur Ausführung von CRUD-Vorgängen für diese Benutzer- und Gruppenressourcen. SCIM vereinfacht die Benutzerbereitstellung, indem es einen Standard für den sicheren Informationsaustausch zwischen Identitätsanbietern und Cloud-Apps bereitstellt.

Ist das SCIM-Schema die neue SSO-Steuer?

Das SCIM-Protokoll (System für domänenübergreifendes Identitätsmanagement), das zwar darauf ausgelegt ist, die Bereitstellung und Deprovisionierung von Benutzern anwendungsübergreifend zu standardisieren und zu vereinfachen, läuft jedoch Gefahr, zur „neuen SSO-Steuer“ für Unternehmen zu werden. So wie SSO versteckte Kosten mit sich brachte — wie Komplexität der Integration, Herstellerbindung und laufende Wartung —, kann die Einführung von SCIM zu ähnlichen Herausforderungen führen. Vielen Anwendungen fehlt immer noch die native SCIM-Unterstützung, sodass Unternehmen gezwungen sind, sich auf Workarounds, benutzerdefinierte Skripts oder Konnektoren von Drittanbietern zu verlassen, was die Komplexität und die Kosten zusätzlich erhöht. Darüber hinaus erfordert die Implementierung von SCIM oft einen erheblichen Vorabentwicklungsaufwand, insbesondere bei älteren oder maßgeschneiderten Systemen, sowie eine kontinuierliche Wartung, um die Funktionsfähigkeit der Integrationen aufrechtzuerhalten. SCIM verbessert zweifellos die Automatisierung und Sicherheit für das Benutzerlebenszyklusmanagement, weist jedoch Einschränkungen auf, insbesondere in Bezug auf Folgendes alles Anwendungen — das bedeutet, dass Unternehmen immer noch mit Lücken, manuellen Prozessen und unerwarteten Kosten konfrontiert sind, ähnlich wie in den Anfängen von SSO. Die wirkliche Lösung liegt in der Einführung flexibler Plattformen mit mehreren Quellen (wie Corma), die über SCIM hinausgehen und eine 100-prozentige Abdeckung gewährleisten — ohne versteckte Steuern.

Dies bringt uns zu der Bedeutung von IGA-Tools zur Überbrückung dieser Lücken.

Was ist ein IGA-Tool?

Ein Identity Governance and Administration (IGA) -Tool automatisiert und verwaltet Benutzeridentitäten und Zugriffsrechte in den IT-Systemen eines Unternehmens.

Hauptmerkmale von IGA Tools

Zu den wichtigsten Funktionen der IGA-Tools gehören:

- Automatisierte Bereitstellung

- Zugriffsanfragen

- Zertifizierung

- Risikoanalytik

Die Implementierung eines IGA-Tools bietet einen zentralen Rahmen für die Verwaltung von Benutzeridentitäten und Zugriffsrechten.

Verwaltung versus Verwaltung

IGA teilt sich in zwei sich ergänzende Funktionen auf:

- Verwaltung der Identität: Die Aufsichtsebene — Richtlinien, Zugriffsprüfungen, Compliance-Berichte, kontinuierliche Risikoanalysen und Prüfprotokolle.

- Identitätsverwaltung: Die Betriebsebene — automatische Bereitstellung, Deprovisionierung, Passwortverwaltung und Berechtigungsverwaltung.

Für Compliance-Frameworks wie SOX, GDPR, HIPAA und ISO 27001 bietet die Unternehmensführung die Nachweise, die Auditoren benötigen. Die Verwaltung bietet die Automatisierung, die den sicheren Zugriff skalierbar macht.

Warum Organisationen im Jahr 2026 IGA benötigen

Das Geschäftsumfeld hat sich seit 2020 grundlegend verändert. Durchschnittliche Unternehmen verwenden heute mehr als 200 Anwendungen. Dreißig Prozent der Belegschaft arbeiten in hybriden Arrangements. Der regulatorische Druck nimmt weiter zu — die SEC verlangt nun, dass Verstöße innerhalb von vier Tagen gemeldet werden, während Verstöße gegen die DSGVO bis zu 4% des weltweiten Umsatzes kosten können.

Manuelle Verwaltung kann einfach nicht skaliert werden, um diesen Anforderungen gerecht zu werden.

Konkrete Risikobeispiele

Die Statistiken zeichnen ein besorgniserregendes Bild. Laut Verizon DBIR betreffen 74% der Verstöße identitätsbezogene Vektoren. Inaktive Konten gehören zu den häufigsten Angriffsvektoren. Studien belegen durchweg, dass etwa die Hälfte der Nutzer zu viele Administratorrechte hat und dass in 25% der Fälle der Zugriff durch ehemalige Mitarbeiter andauert.

Stellen Sie sich die folgenden Szenarien vor:

- Ein Finanzanalyst, der vor drei Jahren die Rolle gewechselt hat, hat immer noch Zugang zu Zahlungsgenehmigungssystemen.

- Ein Auftragnehmer, dessen Projekt beendet wurde, behält die Anmeldeinformationen für Ihre Produktionsdatenbanken.

- Für gemeinsame Konten in Altsystemen gibt es keine dokumentierte Inhaberschaft.

- Abteilungsleiter wissen nicht, auf welche Cloud-Ressourcen ihre Teams zugreifen können.

Die Prüfungserwartungen haben sich geändert

IGA-Tools sind zu einer wichtigen Kontrolle geworden, die in Prüfungsergebnissen und Sicherheitsbewertungen genannt wird. Auditoren akzeptieren keine Tabellen mehr, aus denen hervorgeht, wer welchen Zugriff genehmigt hat. Sie wollen automatisierte Nachweisprotokolle, die die Authentifizierung von Benutzern, Genehmigungsworkflows und regelmäßige Zugriffsprüfungen belegen.

Unternehmen, die IGA implementieren, verzeichnen in der Regel einen Rückgang der verwaisten Konten um 80-90% und innerhalb von 12 bis 18 Monaten eine dramatische Verbesserung der Prüfungsergebnisse.

Angesichts dieser Anforderungen ist es wichtig zu verstehen, wie sich IGA-Tools von anderen Identitätsmanagement-Lösungen unterscheiden.

Wie sich IGA-Tools von IAM, SSO und PAM unterscheiden

Ein Verständnis der Identitätslandschaft hilft zu klären, wo IGA hingehört und welche Lücken es schließt.

IAM: Das Umbrella-Konzept

Identity and Access Management (IAM) umfasst alles, was mit der Verwaltung digitaler Identitäten zu tun hat. IAM-Lösungen kümmern sich um die Authentifizierung (um zu beweisen, dass Sie der sind, für den Sie sich ausgeben) und die Autorisierung (um festzustellen, worauf Sie zugreifen können). IGA gehört zu diesem Dach, konzentriert sich jedoch speziell auf Unternehmensführung und Verwaltung und nicht auf Zugriffsentscheidungen in Echtzeit.

Vergleichstabelle: IGA im Vergleich zu SSO, SCIM und PAM

Ein praktisches Beispiel

Ein neuer Finanzanalyst wird im März 2026 eingestellt:

- Die Personalabteilung gibt die Einstellung bei Rippling (HRIS) ein.

- IGA liest den HR-Trigger und wendet rollenbasierte Regeln an.

- Der Analyst erhält Zugriff auf Microsoft Entra ID (IdP), Finanzanwendungen und Tools für die Zusammenarbeit.

- Genehmigungsworkflows für Manager werden automatisch weitergeleitet.

- Der Analyst verwendet SSO, um mit einem Passwort auf neue Apps zuzugreifen.

- Vierteljährliche Zugangsüberprüfungen stellen sicher, dass die Ansprüche weiterhin angemessen sind.

- Bei einer Kündigung löst IGA die Deprovisionierung auf allen verbundenen Systemen aus.

Die Herausforderung? Die Schritte 2-7 funktionieren nur für Anwendungen mit API-Integrationen oder starker Unterstützung für Authentifizierungsprotokolle.

An dieser Einschränkung kommen fortschrittliche Lösungen wie Corma ins Spiel.

Die Lücke im Zugriffsmanagement schließen: So verwalten Sie 100% Ihrer Anwendungen

Was wäre, wenn Sie jedes einzelne Konto in Ihrem Unternehmen automatisch erkennen, verwalten und die Bereitstellung aufheben könnten — auch solche, die in älteren Tools, benutzerdefinierten Apps oder Schatten-IT versteckt sind?

Herkömmliche IGA-Tools stoßen an ihre Grenzen, wenn Anwendungen keine API-Unterstützung haben. Cormas umfassende IAM-Plattform für SaaS-Umgebungen verwendet einen KI-gesteuerten Ansatz aus mehreren Quellen, um sicherzustellen, dass kein Konto zurückbleibt, und automatisiert Prozesse, die normalerweise manuell und fehleranfällig bleiben.

Cormas Multi-Source-Ansatz

Corma stellt über mehrere Methoden eine Verbindung zu allen Datenquellen her:

- API-Integrationen: Standardanschlüsse, sofern verfügbar.

- Browser-Erweiterungen: Erfassen und verwalten Sie den Zugriff auf webbasierte Tools, einschließlich Cloud-basierter Apps ohne SSO.

- Maschinenagenten: Überwachen und verwalten Sie lokale oder ältere Systeme.

- KI-Agenten: Automatisieren Sie komplexe Workflows, wie z. B. die Deprovisionierung in Systemen ohne APIs.

Dieser mehrgleisige Ansatz bedeutet, dass Corma auch dann funktioniert, wenn es keine traditionellen SCIM-Standardintegrationen gibt.

Wie Corma die Bereitstellung und Deprovisionierung automatisiert

Corma ruft Identitätsdaten aus Ihren HRIS-, IAM-Systemen, SaaS-Anwendungen und internen Datenbanken ab. Browsererweiterungen identifizieren Tools, auf die Mitarbeiter zugreifen und die von der IT nicht offiziell verwaltet werden. Maschinenagenten verwalten lokale Systeme, die keine Verbindung zu Cloud-Diensten herstellen können. KI-Agenten navigieren über die Anwendungsschnittstellen, um dort, wo keine API existiert, die Benutzerbereitstellung und -deprovisionierung zu automatisieren. Das gibt Sicherheitsteams Kontinuierliches SaaS-Sicherheitsmanagement und Zugriffsüberwachung.

Unverwaltete Konten im Identity Management erkennen

Automatisiertes Inventar

Corma scannt und inventarisiert alle Konten — verwaltete und nicht verwaltete — in Ihrem Unternehmen. Diese automatische Erkennung identifiziert:

- Schatten-IT bei Einkäufen in Abteilungen

- Legacy-Systeme mit lokalen Benutzeranmeldedaten

- Anwendungen, die die Sicherheitsrichtlinien des Unternehmens umgehen

- Konten für ehemalige Mitarbeiter, für die die Bereitstellung nie aufgehoben wurde

Sichtbarkeit in Echtzeit

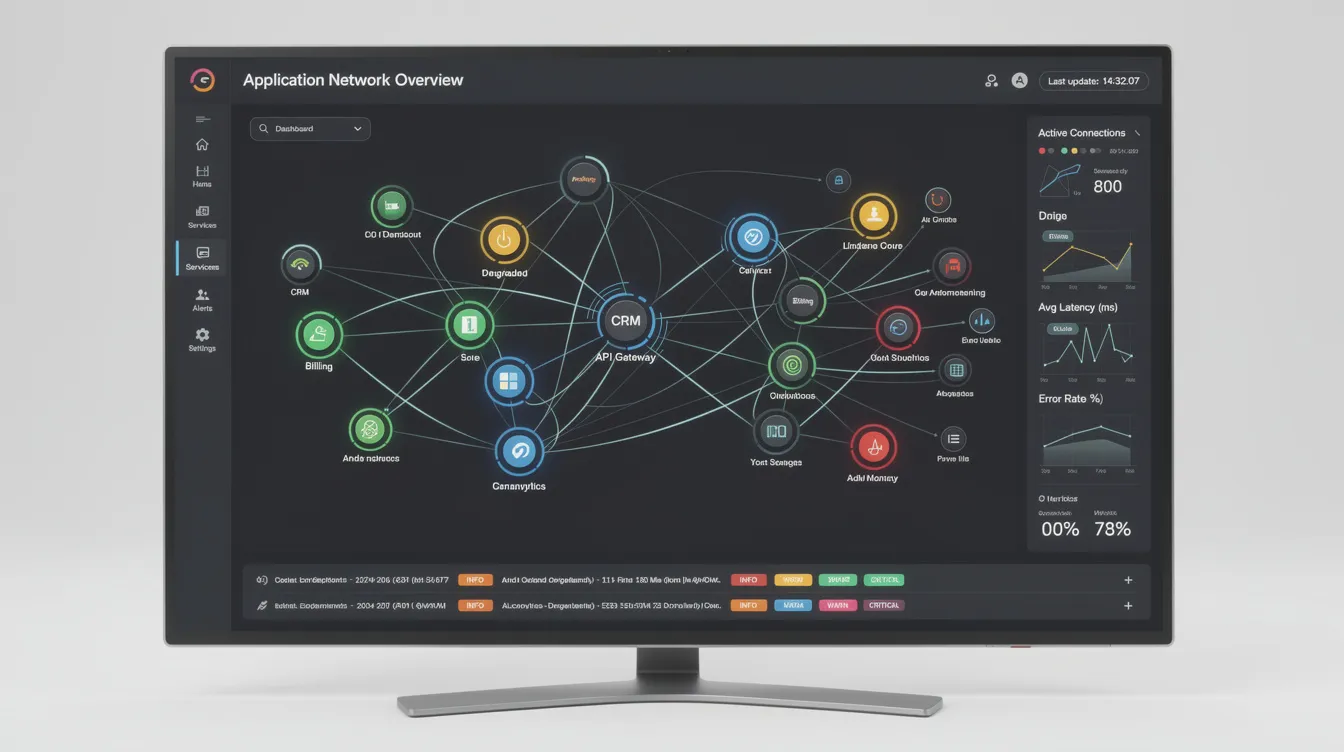

Dashboards bieten IT-Teams ein einziges Fenster, in dem alle Benutzerkonten angezeigt werden. Warnmeldungen weisen auf verdächtige Muster hin: Konten ohne aktuelle Aktivitäten, Benutzer mit Zugriff auf Anwendungen außerhalb ihrer Rolle oder Konten, die schon vor Monaten hätten entfernt werden müssen.

Automatisieren der (De-) Bereitstellung mit IAM-Lösungen ohne das SCIM-Protokoll

Kein SCIM? Kein Problem.

Neben der SSO-Steuer gibt es auch eine Steuern auf SCIM-APIs. Bei Anwendungen ohne SCIM-APIs übernehmen die KI-Agenten von Corma das Benutzerlebenszyklusmanagement automatisch. Wenn die Personalabteilung das Kündigungsdatum eines Mitarbeiters festlegt, entzieht Corma nicht nur den Zugriff auf verbundene Anwendungen, sondern stellt auch sicher, dass jedes Konto überall gesperrt wird.

Beispiel: Ein Mitarbeiter verlässt das Unternehmen und hat ein Konto in einem 15 Jahre alten internen Tool, das älter ist als Ihre SSO-Implementierung. Der KI-Agent von Corma meldet sich bei diesem Tool an und widerruft den Zugriff automatisch. Das spart Zeit und macht das manuelle Ticket überflüssig, das sonst in 50% der Fälle fehlschlagen würde.

Workflow-Automatisierung

Corma lässt sich in HR-Systeme integrieren, um sofort Maßnahmen auszulösen, wenn sich der Status eines Mitarbeiters ändert. Anpassbare Regeln berücksichtigen unterschiedliche Anforderungen für verschiedene Rollen, Abteilungen oder behördliche Anforderungen.

Sicherstellung der Einhaltung von Vorschriften und Risikominderung

Prüfprotokolle

Corma protokolliert alle Zugriffsänderungen mit Zeitstempeln und dient so als Compliance-Nachweis für Audits. Jede Bereitstellungsentscheidung, jeder Widerruf, jede Zugriffsprüfung — dokumentiert und exportierbar.

Auf Bewertungen zugreifen

Automatisierte regelmäßige Überprüfungen kennzeichnen Konten, die die Richtlinienanforderungen nicht erfüllen. Manager überprüfen den Zugriff ihres Teams über vereinfachte Benutzeroberflächen. KI-Empfehlungen geben Aufschluss darüber, was wahrscheinlich gesperrt werden sollte.

Kosteneinsparungen

Corma eliminiert verschwendete Ausgaben für Lizenzen für inaktive Benutzer. Für Unternehmen, die jährlich zu viele Millionen für Ghost-Accounts ausgeben, bedeutet dies einen erheblichen Mehrwert, der über die reine Sicherheit hinausgeht.

Mit Corma können Unternehmen ein echtes durchgängiges Identitätslebenszyklusmanagement erreichen, selbst für die anspruchsvollsten Anwendungen.

FAQ

Benötigen wir IGA-Tools oder IAM-Tools, wenn wir bereits SSO und MFA verwenden?

SSO und Multifaktor-Authentifizierung: Adressauthentifizierung — es wird überprüft, ob der Benutzer sich anmeldet, der er vorgibt zu sein. Sie verwalten jedoch nicht den gesamten Lebenszyklus, d. h. wer welchen Zugriff erhält, unter welchen Richtlinien oder wie dieser Zugriff im Laufe der Zeit überprüft wird.

Unternehmen setzen in der Regel zuerst SSO und MFA für ihre Sicherheitsfunktionen ein und fügen dann IGA hinzu, wenn sie strukturierte Zugriffsprüfungen und strengere Compliance-Kontrollen benötigen. Im Jahr 2026 fordern Auditoren ausdrücklich behördliche Nachweise, die SSO und MFA allein nicht liefern können. Wenn zu Ihren Compliance-Anforderungen auch der Nachweis gehört, wer den Zugriff genehmigt hat, wann er gewährt wurde und ob er immer noch angemessen ist, benötigen Sie IGA.

Was sind nicht verwaltete Konten und warum sind sie ein Problem?

Nicht verwaltete Konten sind Benutzerkonten, die außerhalb zentralisierter Identitätsmanagementsysteme existieren. Sie kommen in der Regel in älteren Systemen, benutzerdefinierten internen Apps oder Tools vor, die von Abteilungen ohne IT-Aufsicht gekauft wurden. Diese Konten bergen drei Hauptrisiken:

- Sicherheitslücken: Der Zugriff bleibt auch nach dem Ausscheiden der Mitarbeiter bestehen und bietet Angriffsvektoren.

- Lücken bei der Einhaltung der Vorschriften: Schwierigkeiten beim Nachweis der Zutrittskontrolle bei Audits; behördliche Anforderungen sind nicht erfüllt.

- Finanzielle Verschwendung: Die Bezahlung von Lizenzen für Benutzer, die keinen Zugriff mehr benötigen; kostet Geld, das eingespart werden könnte.

Branchenschätzungen zufolge fallen 20-30% der Konten in mittelständischen Unternehmen in diese Kategorie.

Was passiert, wenn eine Anwendung keine SCIM-API hat?

Corma verlässt sich nicht nur auf SCIM-APIs. Für Anwendungen ohne Standardintegrationsunterstützung verwendet Corma:

- KI-Agenten: Automatisieren Sie die Benutzerbereitstellung und -deprovisionierung, indem Sie mit Anwendungsschnittstellen interagieren.

- Maschinenagenten: Verwalten Sie den Zugriff für lokale oder ältere Systeme, die keine Verbindung zu Cloud-Diensten herstellen können.

- Browser-Erweiterungen: Gehen Sie mit webbasierten Tools um, denen APIs fehlen.

Dies garantiert, dass Anwendungen ohne SCIM-Unterstützung vollständig abgedeckt werden — keine Konten, die nicht verwaltet werden.

Wie entdeckt Corma nicht verwaltete Konten?

Corma verwendet einen mehrgleisigen Ansatz für eine 100-prozentige Abdeckung:

- Datenquellenintegration: Stellt über APIs eine Verbindung zu HRIS, IAM-Systemen, SaaS-Apps und internen Datenbanken her.

- Browser-Erweiterung: Erfasst den Zugriff auf webbasierte Tools, auch solche ohne SSO, indem überwacht wird, welche Anwendungen die Mitarbeiter tatsächlich verwenden.

- Maschinenagent: Überwacht lokale und ältere Systeme und identifiziert Konten in Anwendungen, die keine Verbindung zu Cloud-Identitätsanbietern herstellen können.

- KI-Agent: Identifiziert Muster und automatisiert Workflows für Systeme ohne APIs.

Dieser umfassende Ansatz stellt sicher, dass jedes Konto — ob verwaltet oder nicht — während seines gesamten Lebenszyklus erkannt, verfolgt und ordnungsgemäß verwaltet wird.

Kann ein IGA-Tool beim Zugriff von Auftragnehmern und Drittanbietern auf SCIM-Provisioning helfen?

Moderne IGA-Tools verarbeiten Identitäten, die nicht von Mitarbeitern stammen, effektiv. Auftragnehmer, Partner und Servicekunden fallen oft nicht in die Standardprozesse der Personalabteilung, was es schwieriger macht, sie nachzuverfolgen und die Wahrscheinlichkeit, dass sie länger als angemessen gespeichert werden, erhöht wird.

IGA-Plattformen unterstützen separate Identitätstypen mit strengeren Kontrollen: zeitlich begrenzter Zugriff, der automatisch abläuft, zusätzliche Genehmigungsanforderungen und automatische Überprüfungen, die durch Vertragsenddaten ausgelöst werden. Angesichts der Tatsache, dass bei rund 40% der Ermittlungen gegen Sicherheitsverstöße der Zugriff durch Dritte erfolgt, reduziert die Kontrolle dieser Identitäten durch ein geeignetes IGA-Tool das Unternehmensrisiko erheblich.

IT-Onboarding & Offboarding automatisieren: Leitfaden 2026

Identity Governance vs. Identity Management: Unterschiede erklärt

.avif)

SaaS Management for MSPs: Automating Licensing, Controlling SaaS Sprawl, and Reducing Client Software Spend in 2026

The new standard in license management

Sind Sie bereit, Ihre IT-Governance zu revolutionieren?