Comment gérer le cycle de vie des identités et l'offboarding pour les applications qui ne prennent pas en charge SCIM, SAML ou SSO

.png)

Gestion du cycle de vie des identités et offboarding pour les applications sans SCIM, SAML ou SSO

Ce guide est destiné aux équipes informatiques, aux professionnels de la sécurité et aux équipes de gouvernance des identités chargées de gérer les comptes utilisateurs et les accès dans des environnements applicatifs complexes. L'accent est mis sur la gestion du cycle de vie des identités et l'offboarding pour les applications qui ne prennent pas en charge le SCIM, le SAML ou le SSO, des technologies souvent considérées comme universelles mais qui, en réalité, présentent des lacunes importantes.

Le problème est très répandu : chez la plupart des fournisseurs, le support SAML ou SCIM n'est pas pris en charge (ou il est bloqué par des niveaux onéreux), ce qui est nécessaire pour gérer les accès de manière centralisée. Vous finissez donc par déprovisionner manuellement. C'est aussi amusant pour les outils qui ont OIDC mais qui autorisent toujours les connexions par nom d'utilisateur/mot de passe ou qui ont des durées de session illimitées, comme Slack. Et encore plus ennuyeux si votre informatique n'est pas totalement centralisée et que vous devez avoir confiance dans le fait que les propriétaires d'outils font réellement leur travail. À l'ère du Shadow IT, cette tâche est pratiquement impossible. Il est rare qu'un examen d'accès ou un audit ne révèle pas d'innombrables sièges et licences abandonnés ou inutilisés.

Le défi est particulièrement évident lors de l'offboarding. Il est essentiel de garantir une intégration et une gestion du cycle de vie appropriées pour toutes les applications afin de maintenir la sécurité, la conformité et le contrôle des coûts. De nombreuses entreprises pensent que la gestion de leurs comptes utilisateurs est maîtrisée parce qu'elles ont investi dans l'authentification unique (SSO). L'authentification unique (SSO) est un système d'authentification qui permet à un utilisateur de se connecter avec un identifiant unique à l'un des nombreux systèmes logiciels connexes mais indépendants. Cela se fait en configurant des fournisseurs d'identité et en connectant les principales applications cloud. Cependant, une partie importante des comptes existe en dehors de ces systèmes de gestion d'accès centralisés.

Les outils IGA jouent un rôle essentiel dans la gestion de ces comptes non gérés. Un outil de gouvernance et d'administration des identités (IGA) automatise et gère les identités des utilisateurs et les droits d'accès dans les systèmes informatiques d'une organisation. Ces outils sont essentiels pour les organisations qui cherchent à combler les lacunes laissées par les applications ne prenant pas en charge le SCIM, le SAML ou le SSO.

Qu'est-ce qu'un outil IGA et pourquoi est-ce important ?

Un outil de gouvernance et d'administration des identités (IGA) automatise et gère les identités des utilisateurs et les droits d'accès dans les systèmes informatiques d'une organisation. Les principales fonctionnalités des outils IGA incluent le provisionnement automatisé, les demandes d'accès, la certification et l'analyse des risques. La mise en œuvre d'un outil IGA fournit un cadre centralisé pour la gestion des identités et des droits d'accès des utilisateurs. Cela est particulièrement important pour les applications qui ne prennent pas en charge le SCIM, le SAML ou le SSO, car les outils IGA peuvent automatiser la gestion du cycle de vie et les processus d'offboarding qui seraient autrement manuels et sujets aux erreurs.

Principaux points à retenir

- Tout comme la taxe SSO, les API SAML ont un coût caché : de nombreuses applications ne prennent tout simplement pas en charge les normes d'identité modernes, laissant les comptes non gérés et invisibles pour votre équipe de sécurité.

- Les estimations du secteur indiquent que 20 à 30 % des comptes utilisateurs des entreprises de taille moyenne ne sont pas couverts par le SSO ou le SAML, y compris des outils dotés d'une authentification de base uniquement, des systèmes sur site existants, des applications internes personnalisées avec authentification locale et des achats départementaux qui contournaient complètement l'informatique.

- L'offboarding présente le plus grand risque : le déprovisionnement traditionnel n'atteint pas ces systèmes non gérés, obligeant les entreprises à s'appuyer sur des tickets manuels adressés aux propriétaires d'applications. Ces demandes échouent 40 à 60 % du temps en raison de retards ou de négligence, laissant les privilèges d'accès ouverts indéfiniment.

- Les outils IGA aident les entreprises à découvrir, inventorier et automatiser le provisionnement des utilisateurs pour les applications gérées et non gérées, en fournissant la visibilité et le contrôle nécessaires à la conformité et à la sécurité.

- Les solutions avancées utilisent plusieurs sources de données (API, extensions de navigateur, agents machine et agents IA) pour garantir qu'aucun compte n'est oublié, même dans les applications ne prenant pas en charge le protocole SCIM.

Le problème : les comptes non gérés

Types de comptes non gérés

Les comptes non gérés sont des identités d'utilisateurs qui existent en dehors de vos systèmes centralisés de gestion des identités. Ils ne transitent pas par votre fournisseur d'identité, ne sont pas couverts par votre système SSO et ne répondent pas à vos flux de travail de déprovisionnement standard.

Ces comptes apparaissent généralement dans :

- Outils d'authentification de base : Anciennes applications qui ne prennent en charge que les combinaisons de nom d'utilisateur et de mot de passe, obligeant les utilisateurs à gérer plusieurs mots de passe.

- Systèmes sur site existants : Les logiciels d'entreprise déployés avant l'existence des normes d'identité modernes n'existaient, souvent sans aucune intégration d'API.

- Applications internes personnalisées : Outils développés en interne par les équipes de développement avec authentification locale, stockant souvent les informations d'identification des utilisateurs directement dans les bases de données des applications.

- Informatique parallèle : Outils SaaS achetés directement par les services sans supervision informatique, contournant ainsi totalement les politiques de sécurité de l'entreprise.

Difficultés de visibilité

Le défi fondamental est la visibilité. Sans points d'intégration, ces comptes n'apparaissent pas dans votre annuaire universel ni dans vos tableaux de bord de gestion des identités. Les équipes informatiques ne savent souvent même pas que ces applications existent, et encore moins quels comptes d'employés y ont accès.

Suivi manuel des risques

Le suivi manuel est à la fois chronophage et sujet aux erreurs. Les équipes de sécurité ne peuvent pas auditer ce qu'elles ne peuvent pas voir et, à mesure que votre organisation grandit, le problème s'aggrave. Un utilisateur spécifique peut avoir des comptes dans des dizaines de systèmes qu'aucun outil centralisé ne permet de suivre.

Impact dans le monde réel

Les conséquences des comptes non gérés se répartissent en quatre catégories :

Le défi de l'offboarding

L'écart en matière de déprovisionnement

Lorsqu'un employé quitte son poste, votre système RH déclenche la fermeture de son compte. Cela est transmis à votre fournisseur d'identité, qui révoque l'accès aux applications connectées. Pour les applications prenant en charge le provisionnement SCIM (SCIM est une norme ouverte conçue pour gérer les informations d'identité des utilisateurs) ou le langage SAML (Security Assertion Markup Language), cela fonctionne parfaitement.

Mais qu'en est-il de tout le reste ?

La plupart des outils IAM peuvent uniquement supprimer les utilisateurs des applications auxquelles ils sont connectés. Le fournisseur de services doit prendre en charge les normes modernes, sinon vos flux de travail automatisés ne les atteindront tout simplement pas. Cela crée un système à deux niveaux : les applications connectées bénéficient d'un cycle de vie utilisateur approprié, tandis que tout le reste repose sur des processus manuels.

Débarquement basé sur des billets

Les entreprises gèrent généralement l'offboarding d'applications non gérées par le biais de tickets. Un responsable informatique envoie une demande au propriétaire de l'application pour lui demander de révoquer l'accès utilisateur de l'employé sortant. Il se peut que le propriétaire soit occupé, en vacances ou qu'il ne sache même plus qu'il est responsable de cette demande.

Conséquences de l'offboarding manuel

Les recherches suggèrent que ces processus manuels de gestion des tickets échouent 40 à 60 % du temps. Le résultat ? Accès persistant qui crée des failles de sécurité permanentes. Les anciens employés peuvent accéder indéfiniment à des données sensibles, à des informations sur les clients ou à des systèmes internes.

Au-delà de la sécurité, il y a le gaspillage financier. Chaque mois, ces comptes restent actifs, vous payez pour des licences que personne n'utilise. Multipliez ce chiffre à des centaines d'employés qui ont quitté leurs fonctions au fil des ans, et les chiffres deviennent substantiels.

La compréhension de ces défis liés à l'offboarding met en évidence le besoin de solutions automatisées et centralisées, ce qui nous amène à comprendre le rôle des outils IGA.

Pourquoi ne pas utiliser le protocole SCIM pour cela ?

SCIM est une norme ouverte conçue pour gérer les informations d'identité des utilisateurs. SCIM fournit un schéma défini pour représenter les utilisateurs et les groupes, ainsi qu'une API RESTful pour exécuter des opérations CRUD sur ces ressources d'utilisateurs et de groupes. SCIM simplifie le provisionnement des utilisateurs en fournissant une norme pour l'échange sécurisé d'informations entre les fournisseurs d'identité et les applications cloud.

Le système SCIM est-il la nouvelle taxe SSO ?

Le Protocole SCIM (System for Cross-Domain Identity Management), bien que conçu pour normaliser et simplifier le provisionnement et le déprovisionnement des utilisateurs dans toutes les applications, risque de devenir la « nouvelle taxe SSO » pour les entreprises. Tout comme le SSO a introduit des coûts cachés, tels que la complexité de l'intégration, la dépendance à un fournisseur et la maintenance continue, l'adoption de SCIM peut créer des défis similaires. De nombreuses applications ne sont toujours pas prises en charge nativement par SCIM, ce qui oblige les entreprises à recourir à des solutions de contournement, à des scripts personnalisés ou à des connecteurs tiers, ce qui accroît la complexité et les dépenses. En outre, la mise en œuvre de SCIM nécessite souvent des efforts de développement initiaux importants, en particulier pour les systèmes existants ou personnalisés, ainsi qu'une maintenance continue pour que les intégrations restent fonctionnelles. Bien que le SCIM améliore indéniablement l'automatisation et la sécurité pour la gestion du cycle de vie des utilisateurs, ses limites, notamment en ce qui concerne tous applications : les entreprises peuvent encore être confrontées à des lacunes, à des processus manuels et à des coûts imprévus, comme aux débuts du SSO. La véritable solution consiste à adopter des plateformes flexibles et multisources (comme Corma) qui vont au-delà du SCIM pour garantir une couverture à 100 %, sans taxe cachée.

Cela nous amène à souligner l'importance des outils IGA pour combler ces lacunes.

Qu'est-ce qu'un outil IGA ?

Un outil de gouvernance et d'administration des identités (IGA) automatise et gère les identités des utilisateurs et les droits d'accès dans les systèmes informatiques d'une organisation.

Principales caractéristiques des outils IGA

Les principales caractéristiques des outils IGA sont les suivantes :

- Approvisionnement automatique

- Demandes d'accès

- Certification

- Analyse des risques

La mise en œuvre d'un outil IGA fournit un cadre centralisé pour la gestion des identités et des droits d'accès des utilisateurs.

Gouvernance contre administration

L'IGA se divise en deux fonctions complémentaires :

- Gouvernance des identités : La couche de supervision : politiques, examens des accès, rapports de conformité, analyse continue des risques et pistes d'audit.

- Administration des identités : La couche opérationnelle : provisionnement automatique, déprovisionnement, gestion des mots de passe et gestion des droits.

Pour les cadres de conformité tels que SOX, GDPR, HIPAA et ISO 27001, la gouvernance fournit les preuves dont les auditeurs ont besoin. L'administration fournit l'automatisation qui rend l'accès sécurisé évolutif.

Pourquoi les organisations ont besoin de l'IGA en 2026

L'environnement des affaires a fondamentalement changé depuis 2020. Les entreprises utilisent aujourd'hui en moyenne plus de 200 applications. Trente pour cent de la main-d'œuvre travaille dans le cadre d'arrangements hybrides. La pression réglementaire continue de s'intensifier : la SEC exige désormais de signaler les violations dans les quatre jours, tandis que les violations du RGPD peuvent coûter jusqu'à 4 % du chiffre d'affaires mondial.

La gouvernance manuelle ne peut tout simplement pas évoluer pour répondre à ces exigences.

Exemples de risques concrets

Les statistiques brossent un tableau inquiétant. Selon le Verizon DBIR, 74 % des violations concernent des vecteurs liés à l'identité. Les comptes inactifs figurent parmi les principaux vecteurs d'attaque. Les études montrent régulièrement que les droits d'administrateur sont excessifs pour environ la moitié des utilisateurs et que l'accès des anciens employés persiste dans 25 % des cas.

Envisagez les scénarios suivants :

- Un analyste financier qui a changé de rôle il y a trois ans a toujours accès aux systèmes d'approbation des paiements.

- Un entrepreneur dont le projet a pris fin conserve les informations de connexion à vos bases de données de production.

- Les comptes partagés des systèmes existants n'ont pas de propriété documentée.

- Les chefs de département ne savent pas à quelles ressources cloud leurs équipes peuvent accéder.

Les attentes en matière d'audit ont changé

Les outils IGA sont devenus un contrôle clé cité dans les résultats des audits et des évaluations de sécurité. Les auditeurs n'acceptent plus les feuilles de calcul indiquant qui a approuvé quel accès. Ils veulent des pistes de preuves automatisées montrant les utilisateurs authentifiés, des flux de travail d'approbation et des contrôles d'accès réguliers.

Les organisations qui mettent en œuvre l'IGA constatent généralement une réduction du nombre de comptes orphelins de 80 à 90 % et une amélioration spectaculaire des résultats des audits dans les 12 à 18 mois.

Compte tenu de ces besoins, il est important de comprendre en quoi les outils IGA diffèrent des autres solutions de gestion des identités.

En quoi les outils IGA diffèrent-ils de l'IAM, du SSO et du PAM

Comprendre le paysage identitaire permet de clarifier la place de l'IGA et les lacunes qu'il comble.

IAM : le concept parapluie

La gestion des identités et des accès (IAM) englobe tout ce qui concerne la gestion des identités numériques. Les solutions IAM gèrent l'authentification (qui prouve que vous êtes bien la personne que vous revendiquez) et l'autorisation (qui détermine ce à quoi vous pouvez accéder). L'IGA s'inscrit dans ce cadre, mais se concentre spécifiquement sur la gouvernance et l'administration plutôt que sur les décisions d'accès en temps réel.

Tableau comparatif : IGA, SSO, SCIM et PAM

Un exemple pratique

Un nouvel analyste financier est embauché en mars 2026 :

- Les RH saisissent le contrat d'embauche dans Rippling (HRIS).

- IGA lit le déclencheur HR et applique des règles basées sur les rôles.

- L'analyste a accès à Microsoft Entra ID (IdP), aux applications financières et aux outils de collaboration.

- Les flux de travail d'approbation des gestionnaires sont acheminés automatiquement.

- L'analyste utilise le SSO pour accéder aux nouvelles applications avec un seul mot de passe.

- Les examens d'accès trimestriels permettent de vérifier que les droits restent appropriés.

- En cas de résiliation, IGA déclenche le déprovisionnement sur tous les systèmes connectés.

Le défi ? Les étapes 2 à 7 ne fonctionnent que pour les applications intégrant des API ou prenant en charge un protocole d'authentification forte.

C'est dans cette limite qu'entrent en jeu des solutions avancées telles que Corma.

Combler les lacunes en matière de gestion des accès : comment gérer 100 % de vos applications

Et si vous pouviez découvrir, gérer et déprovisionner automatiquement tous les comptes de votre entreprise, même ceux cachés dans les outils existants, les applications personnalisées ou le shadow IT ?

Les outils IGA traditionnels rencontrent des difficultés lorsque les applications ne prennent pas en charge les API. La plateforme IAM complète de Corma pour les environnements SaaS utilise une approche multi-sources pilotée par l'IA pour s'assurer qu'aucun compte n'est oublié, en automatisant les processus qui restent généralement manuels et sujets aux erreurs.

L'approche multi-sources de Corma

Corma se connecte à toutes les sources de données par le biais de plusieurs méthodes :

- Intégrations d'API : Connexions standard, le cas échéant.

- Extensions de navigateur : Capturez et gérez l'accès aux outils Web, y compris aux applications basées sur le cloud sans SSO.

- Agents de la machine : Surveillez et gérez les systèmes sur site ou existants.

- Agents IA : Automatisez les flux de travail complexes, tels que le déprovisionnement dans les systèmes sans API.

Cette approche à plusieurs volets signifie que Corma fonctionne même lorsque les intégrations standard SCIM traditionnelles n'existent pas.

Comment Corma automatise le provisionnement et le déprovisionnement

Corma extrait les données d'identité de votre SIRH, de vos systèmes IAM, de vos applications SaaS et de vos bases de données internes. Les extensions de navigateur identifient les outils auxquels les employés accèdent et que le service informatique ne gère pas officiellement. Les agents de machine gèrent les systèmes sur site qui ne peuvent pas se connecter aux services cloud. Les agents d'IA explorent les interfaces des applications pour automatiser le provisionnement et le déprovisionnement des utilisateurs lorsqu'aucune API n'existe, ce qui permet aux équipes de sécurité gestion continue de la posture de sécurité SaaS et surveillance des accès.

Découvrir les comptes non gérés dans Identity Management

Inventaire automatisé

Corma scanne et inventorie tous les comptes, gérés et non gérés, de votre organisation. Cette découverte automatique permet d'identifier :

- L'informatique parallèle aux achats des départements

- Systèmes existants avec informations d'identification utilisateur locales

- Applications contournant les politiques de sécurité de l'entreprise

- Comptes d'anciens employés qui n'ont jamais été déprovisionnés

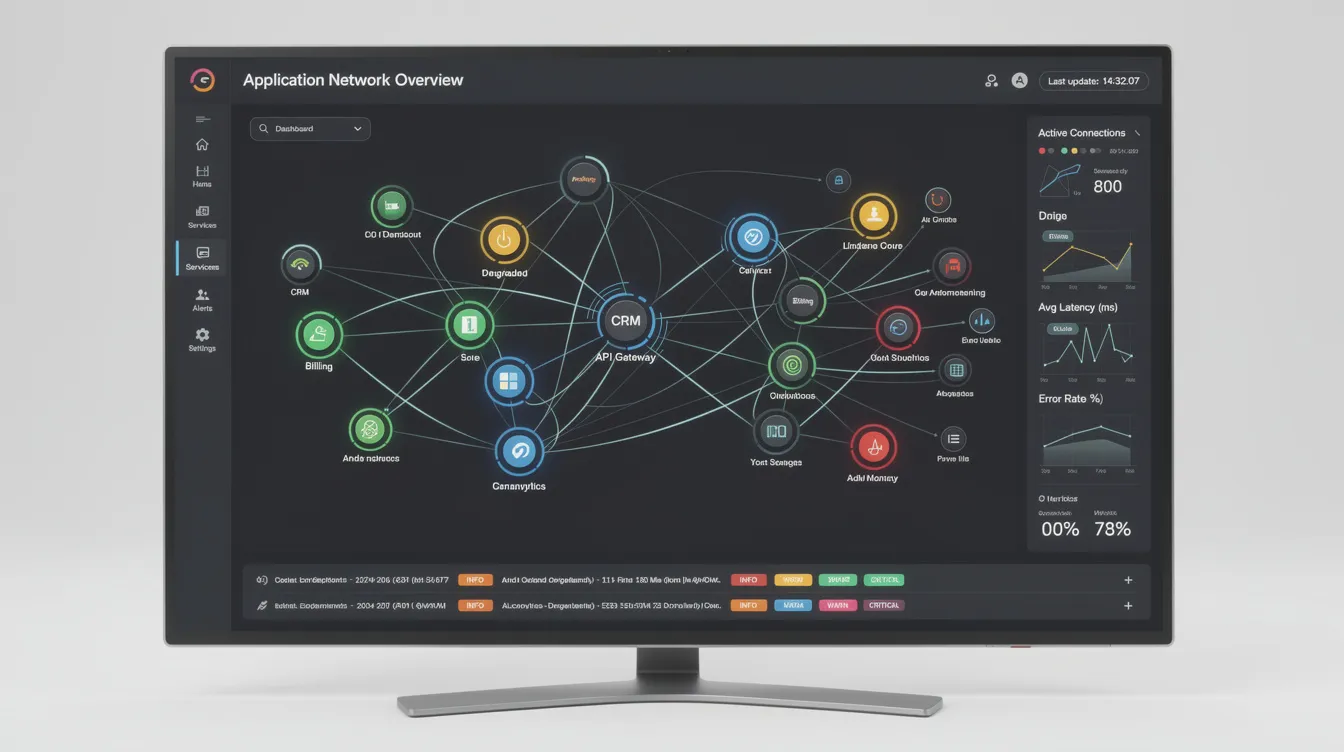

Visibilité en temps réel

Les tableaux de bord fournissent aux équipes informatiques un écran unique affichant tous les comptes utilisateurs. Les alertes signalent des modèles suspects : comptes sans activité récente, utilisateurs ayant accès à des applications ne relevant pas de leur rôle ou comptes qui auraient dû être supprimés il y a des mois.

Automatiser le (dé) provisionnement avec des solutions IAM sans le protocole SCIM

Pas de SCIM ? Pas de problème

Outre la taxe SSO, il existe également une taxe sur les API SCIM. Pour les applications sans API SCIM, les agents IA de Corma gèrent automatiquement la gestion du cycle de vie des utilisateurs. Lorsque les RH marquent la date de licenciement d'un employé, Corma ne se contente pas de révoquer l'accès aux applications connectées, elle garantit la désactivation de tous les comptes, où qu'ils soient.

Exemple : Un employé quitte son poste et possède un compte dans un outil interne vieux de 15 ans, antérieur à la mise en œuvre de votre SSO. L'agent IA de Corma se connecte à cet outil et révoque automatiquement l'accès, ce qui permet de gagner du temps et d'éliminer le ticket manuel qui échouerait autrement 50 % du temps.

Automatisation des workflows

Corma s'intègre aux systèmes RH pour déclencher des actions instantanément lorsque le statut d'un employé change. Les règles personnalisables gèrent différentes exigences pour différents rôles, départements ou exigences réglementaires.

Garantir la conformité et réduire les risques

Pistes d'audit

Corma enregistre tous les changements d'accès avec des horodatages, ce qui constitue une preuve de conformité pour les audits. Chaque décision de provisionnement, chaque révocation, chaque révision d'accès sont documentées et exportables.

Accédez aux avis

Les révisions périodiques automatisées signalent les comptes qui ne répondent pas aux exigences des politiques. Les responsables examinent l'accès de leur équipe via des interfaces simplifiées, avec des recommandations d'IA mettant en évidence ce qui devrait probablement être révoqué.

Économies de coûts

Corma élimine les dépenses inutiles en licences pour les utilisateurs inactifs. Pour les entreprises qui dépensent des millions de dollars par an pour des comptes fantômes, cela représente des services à valeur ajoutée importants, au-delà de la seule sécurité.

Avec Corma, les entreprises peuvent parvenir à une véritable gestion du cycle de vie des identités de bout en bout, même pour les applications les plus complexes.

FAQ

Avons-nous besoin d'outils IGA ou d'outils IAM si nous utilisons déjà le SSO et le MFA ?

Authentification par adresse SSO et authentification multifactorielle, qui permet de vérifier que l'utilisateur se connecte bien à la personne qu'il prétend être. Mais ils ne gèrent pas le cycle de vie complet qui permet de déterminer qui obtient quel accès, selon quelles politiques, ni comment cet accès est revu au fil du temps.

Les organisations adoptent généralement le SSO et le MFA d'abord pour leurs fonctionnalités de sécurité, puis ajoutent IGA lorsqu'elles ont besoin de révisions d'accès structurées et de contrôles de conformité renforcés. En 2026, les auditeurs demandent explicitement des preuves de gouvernance que le SSO et le MFA ne peuvent fournir à eux seuls. Si vos exigences de conformité consistent notamment à démontrer qui a approuvé l'accès, quand il a été accordé et s'il est toujours approprié, vous avez besoin d'IGA.

Que sont les comptes non gérés et pourquoi posent-ils problème ?

Les comptes non gérés sont des comptes d'utilisateurs existant en dehors des systèmes centralisés de gestion des identités. Ils apparaissent généralement dans les systèmes existants, les applications internes personnalisées ou les outils achetés par les services sans supervision informatique. Ces comptes présentent trois risques principaux :

- Vulnérabilités de sécurité : L'accès persiste après le départ des employés, fournissant des vecteurs d'attaque.

- Lacunes en matière de conformité : Difficulté à prouver le contrôle d'accès lors des audits ; les exigences réglementaires ne sont pas respectées.

- Gaspillage financier : Le paiement de licences pour les utilisateurs qui n'ont plus besoin d'y accéder représente des coûts qui pourraient être économisés.

Les estimations du secteur indiquent que 20 à 30 % des comptes des entreprises de taille moyenne entrent dans cette catégorie.

Que se passe-t-il si une application ne possède pas d'API SCIM ?

Corma ne s'appuie pas uniquement sur les API SCIM. Pour les applications ne prenant pas en charge l'intégration standard, Corma utilise :

- Agents IA : Automatisez le provisionnement et le déprovisionnement des utilisateurs en interagissant avec les interfaces des applications.

- Agents de la machine : Gérez l'accès aux systèmes sur site ou existants qui ne peuvent pas se connecter aux services cloud.

- Extensions de navigateur : Gérez les outils Web dépourvus d'API.

Cela garantit que les applications ne bénéficiant pas du support SCIM bénéficient d'une couverture complète, aucun compte n'étant laissé non géré.

Comment Corma découvre-t-elle les comptes non gérés ?

Corma utilise une approche à plusieurs volets pour une couverture à 100 % :

- Intégration des sources de données : Se connecte au SIRH, aux systèmes IAM, aux applications SaaS et aux bases de données internes via des API.

- Extension de navigateur : Capture l'accès aux outils Web, y compris ceux sans SSO, en surveillant les applications réellement utilisées par les employés.

- Agent de la machine : Surveille les systèmes sur site et existants, en identifiant les comptes dans les applications qui ne peuvent pas se connecter aux fournisseurs d'identité dans le cloud.

- Agent IA : Identifie les modèles et automatise les flux de travail pour les systèmes sans API.

Cette approche globale garantit que chaque compte, qu'il soit géré ou non, est découvert, suivi et correctement géré tout au long de son cycle de vie.

Un outil IGA peut-il faciliter l'accès des sous-traitants et des tiers à l'approvisionnement SCIM ?

Les outils IGA modernes gèrent efficacement les identités des non-employés. Les sous-traitants, les partenaires et les comptes de service ne relèvent souvent pas des processus RH standard, ce qui les rend plus difficiles à suivre et plus susceptibles de conserver l'accès plus longtemps que nécessaire.

Les plateformes IGA prennent en charge des types d'identité distincts avec des contrôles plus stricts : accès limité dans le temps qui expire automatiquement, exigences d'approbation supplémentaires et révisions automatisées déclenchées par les dates de fin de contrat. Étant donné que l'accès par des tiers apparaît dans environ 40 % des enquêtes sur les violations, le contrôle de ces identités par le biais d'un outil IGA approprié réduit considérablement les risques organisationnels.

Automatiser l'onboarding et l'offboarding IT : guide 2026

Gouvernance des identités vs gestion des identités : les différences clés

.avif)

SaaS Management for MSPs: Automating Licensing, Controlling SaaS Sprawl, and Reducing Client Software Spend in 2026

The new standard in license management

Êtes-vous prêt à révolutionner votre gouvernance informatique ?